Haziran 2022’deki en büyük HTTPS Dağıtılmış Hizmet Reddi (DDoS) saldırısının arkasındaki botnet, yaklaşık 1.000 Cloudflare müşterisini hedef alan bir grup saldırıyla bağlantılıydı.

Güçlü robotları çağırın mantisWeb performansı ve güvenliği, bunu kullanıcılarına yönelik 3.000’den fazla HTTP DDoS saldırısına bağladı.

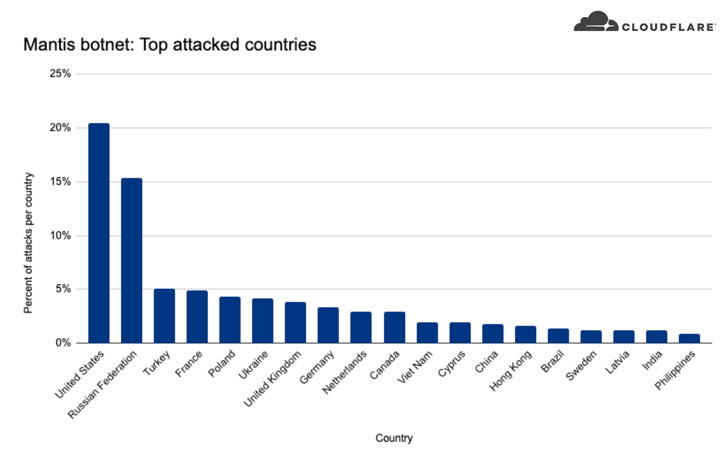

Saldırıya en çok maruz kalan sanayi sektörleri arasında İnternet, telekomünikasyon, medya, oyun, finans, iş ve alışveriş yer alıyor ve saldırıların %20’den fazlası ABD merkezli şirketleri hedef alırken, onu Rusya, Türkiye, Fransa, Polonya, Ukrayna, İngiltere, Almanya, Hollanda ve Kanada.

Geçen ay şirket, her düğümün yaklaşık 5.200 RPS ürettiği, saniyede 26 milyon istek (RPS) ile zirveye ulaşan ücretsiz planını kullanarak isimsiz bir müşteri web sitesini hedefleyen rekor kıran bir DDoS saldırısını azalttığını söyledi.

Spam trafik tsunamisi 30 saniyeden kısa sürdü ve Endonezya, Amerika Birleşik Devletleri, Brezilya, Rusya ve Hindistan başta olmak üzere 121 ülkedeki 1.500’den fazla ağdan 212 milyondan fazla HTTPS isteği üretti.

Cloudflare’den Omer Yoachimik, “Mantis bot ağı, yaklaşık 5.000 bottan oluşan küçük bir filo işletiyor, ancak onunla birlikte, şimdiye kadar gözlemlediğimiz en büyük HTTP DDoS saldırılarından sorumlu olan devasa bir güç oluşturabilirler” dedi. dedi.

Peygamber devesi birkaç nedenden dolayı öne çıkıyor. Birincisi, güvenli, şifreli bir TLS bağlantısı kurmak için gereken hesaplama kaynakları nedeniyle doğası gereği maliyetli olan HTTPS DDoS saldırılarını gerçekleştirme yeteneğidir.

İkincisi, DVR’ler ve yönlendiriciler gibi IoT cihazlarına dayanan diğer geleneksel botnetlerin aksine Mantis, ele geçirilen sanal makinelerden ve güçlü sunuculardan yararlanarak onlara daha fazla kaynak sağlar.

Bu hacimsel saldırıların amacı, hedefin kaldırabileceğinden daha fazla trafik oluşturarak kurbanın kaynaklarını tüketmesine neden olur. Rakipler geleneksel olarak yükseltme saldırılarını başlatmak için UDP kullanıyor olsa da, orta kutuları kullanan daha yeni TCP refleks yükseltme yönlendiricilerine geçiş oldu.

Microsoft, Mayıs 2022’de, geçtiğimiz yıl içinde Azure altyapısını hedefleyen yaklaşık 175.000 UDP ayna yükseltme saldırısını engellediğini açıkladı. Ayrıca Asya’daki bir Azure kaynağına saniyede 30 milyon pakete (pps) ulaşan ve 15 dakika süren bir TCP refleks yükseltme saldırısı gözlemledi.

Azure Networking Team, “Refleks amplifikasyon saldırıları kalıcı olmak ve İnternet topluluğu için ciddi bir meydan okuma oluşturmak için burada” işaretlendi. “Geleneksel karşı önlemleri atlamak için protokollerde ve yazılım uygulamalarında yeni güvenlik açıkları geliştirmeye ve kullanmaya devam ediyorlar.”

More Stories

ENNISMORE, HYDE BODRUM ile Türkiye’nin ilk yaşam tarzı oteline imza attı

Ankara’dan Budapeşte’ye Popülistler Popülaritesini Nasıl Koruyor?

Erdoğan’ın dış politikasının odak noktası iç politika etrafında dönüyor.